Wiele obiektów zastanawia się nad zastosowaniem zaostrzonych zasad bezpieczeństwa. Takich, które pomogą zachować lepszą kontrole nad tym, co się u nich dzieje. Tematu nie można bagatelizować – w szczególności, jeżeli weźmie się pod uwagę przepisy, które jasno mówią o tym, jak ważna jest dbałość o ochronę przechowywanych danych. Alternatywą, która jest godna rozważenia, jest kontrola dostępu, jaka przyjęła się już m.in. w instytucjach publicznych.

Strzeżony obszar

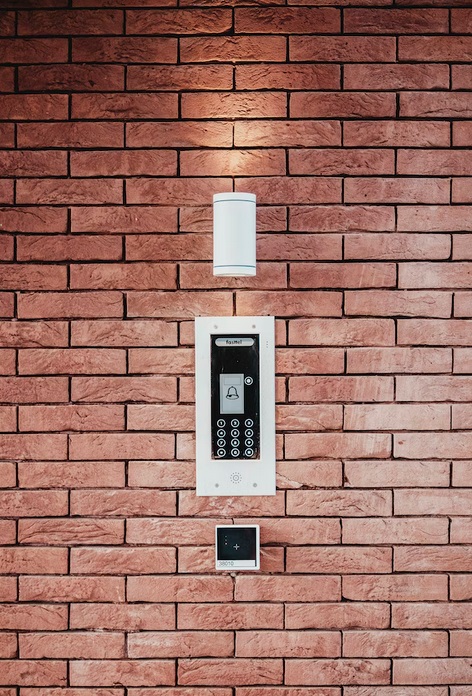

Kontrola dostępu może tyczyć się całego zakładu pracy lub też jego wybranych części. To, gdzie taki system bezpieczeństwa zostanie zachowany, zależy tylko i wyłącznie od przedsiębiorcy lub osoby, jaka jest odpowiedzialna za ten teren. Główne założenie kontroli dostępu ma doprowadzić do tego, aby do wyznaczonego miejsca nie dostały się osoby niepowołane. Nie jest tu mowa tylko o osobach z zewnątrz. Na terenach wielu firm, w placówkach oświatowych, w instytucjach publicznych i w wielu innych miejscach, wyznacza się specjalne sektory, gdzie dostęp zyskuje tylko część osób ze wszystkich zatrudnionych. W taki właśnie sposób wyznacza się obszary, jakie znajdują się pod specjalną ochroną.

Zarządzanie kontrolą dostępu

Za całość odpowiedzialny jest operator systemu, który czuwa nad tym, aby żadne zabezpieczenie nie zostało pokonane. Jest to osoba (najczęściej w obrębie jednej firmy ma się do czynienia z kilkoma wyznaczonymi pracownikami), która ze swojego poziomu może nadawać i zmieniać uprawnienia.

Kontrola dostępu ma za zadanie ograniczyć ryzyko kradzieży tajnych informacji. W placówkach państwowych ataki hakerskie, terrorystyczne, które mogą nadejść z każdej strony, nie są niczym obcym. Takie zabezpieczenia (oraz wiele innych) ograniczają możliwość utraty informacji lub dostępu do osób, jakie mogą znajdować się także na strzeżonym obszarze.

Dodatkową funkcją kontroli dostępu może być także możliwość rejestrowania czasu pracy. W ten sposób istnieje również możliwość zachowania kontroli nad osobami, które opuszczają stanowisko pracy bez powodu.

Przedsiębiorcy mają możliwość wyboru kontroli dostępu, która może być sterowana zdalnie, z poziomu specjalnej aplikacji internetowej.

Nowe możliwości zachowania bezpieczeństwa

Kontrola dostępu to jedna z propozycji, która może być wykorzystana przez przedsiębiorców z różnych sektorów. Nie ma się co jednak oszukiwać, że stosując tylko to rozwiązanie, można spać spokojnie. To tak naprawdę pierwszy krok do tego, aby ograniczyć ataki na firmowe dane.

Łącznie z kontrolą dostępu, w skład której wchodzić mogą m.in. czytniki biometryczne, należy zastosować sygnalizację alarmową. Taką, która będzie informować o możliwym ataku z zewnątrz. Dodatkowym wsparciem będzie telewizja przemysłowa, która na bieżąco będzie monitorowana przez wyspecjalizowanych pracowników.

Bądź na bieżąco i zostań jednym z ponad 14 tysięcy naszych obserwujących!

![Krzysztof Korab: Pogoń-Sokół Lubaczów zasługuje na awans [VIDEO]](https://elubaczow.com/wp-content/uploads/2024/05/krzysztof-korab-218x150.jpg)

![Pożegnanie tegorocznych absolwentów Zespołu Szkół CKR w Oleszycach [ZDJĘCIA]](https://elubaczow.com/wp-content/uploads/2024/05/438168834_1047532160266522_6745903244679410923_n-218x150.jpg)

![80. rocznica spalenia wsi i mordu na mieszkańcach Wólki Krowickiej [ZDJĘCIA]](https://elubaczow.com/wp-content/uploads/2024/04/745a0605-218x150.jpg)

![Obchody 80. rocznicy pacyfikacji wsi Rudka [NASZA FOTORELACJA]](https://elubaczow.com/wp-content/uploads/2024/04/rudka-80-rocznica-fot-asw-00102-218x150.jpg)

![Bardzo udana Wiosenna Giełda Ogrodnicza w Baszni Dolnej [ZDJĘCIA]](https://elubaczow.com/wp-content/uploads/2024/04/foto-22-1-218x150.jpg)

![Tragiczny wypadek w Nowym Lublińcu [ZDJĘCIA Z ĆWICZEŃ]](https://elubaczow.com/wp-content/uploads/2024/04/745a0190-218x150.jpg)

![4. liga: Pogoń-Sokół Lubaczów nie zatrzymuje się w walce o awans [VIDEO]](https://elubaczow.com/wp-content/uploads/2024/04/745a0018-1-218x150.jpg)

![Rodzina Clarke odkrywa uroki życia w Tajlandii [VIDEO]](https://elubaczow.com/wp-content/uploads/2024/04/clarke-tajlandia-dd-tvn-218x150.jpg)

![„Tajemnice zaginionych artefaktów” w Horyńcu-Zdroju [VIDEO]](https://elubaczow.com/wp-content/uploads/2024/04/tvp-rzeszow-218x150.jpg)

![Krzysztof Korab: Pogoń-Sokół Lubaczów zasługuje na awans [VIDEO]](https://elubaczow.com/wp-content/uploads/2024/05/krzysztof-korab-100x70.jpg)